KeeneticOS 3.4

KeeneticOS 3.4.12

16/7/2020

Nuovo

I modelli Keenetic Wi‑Fi a banda singola possono ora acquisire extender Wi‑Fi dual-band per il Sistema Wi‑Fi e distribuire connessioni backhaul a 2,4 GHz tra i nodi del sistema Wi‑Fi. [NDMS-819]

Migliorato

Nel caso in cui ACL Wireless usi la per Blacklist per il controllo di accesso, i nuovi dispositivi registrati non verranno più aggiunti automaticamente alla lista nera. [NDW-1108]

Ai fini dell'ottimizzazione delle dimensioni dell'immagine del firmware Keenetic, il numero massimo di lingue installate nel sistema è limitato a tre. [NDW-1127]

Il nuovo certificato di firma del firmware viene distribuito nell'infrastruttura cloud. I file del firmware salvati in precedenza possono essere caricati utilizzando solo la modalità di ripristino TFTP. [NDMS-828]

Risolto

Non è possibile avviare la procedura guidata di configurazione iniziale dopo aver ripristinato le impostazioni di fabbrica sul dispositivo. [NDW-1198]

KeeneticOS 3.4.6

10/6/2020

Nuovo

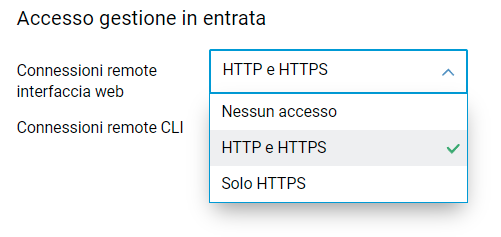

L'impostazione del controllo dell'Accesso alla gestione in entrata nell'interfaccia Web del controller del sistema Wi‑Fi si applicherà a tutti gli extender del sistema Wi‑Fi. [NDW-1006]

Migliorato

Il simbolo dei due punti

:in HTTP Cookie le intestazioni sono ora supportate. Consente il supporto di interfacce Web non basate su RFC di dispositivi di rete disponibili tramite il settaggio del Port forwarding. [NDMS-779]

Risolto

La lista vuota errata di Extenders in Sistema Wi-Fi mesh è stata risolta. Si verificava se uno degli Extenders era in modalità offline. [NDW-1044]

Corretta la valutazione della nificazione delle interfacce del bridge. Attualmente, l'ordine di configurazione delle interfacce

interface bridge[x]viene elaborato correttamente. [NDMS-765]È stato corretto un errore nel processo di associazione Wi‑Fi Protected Setup (WPS) con la sicurezza WPA2-PSK + WPA3-PSK abilitata. [NDMS-747]

Dragging and dropping delle connessioni nelle Policies di connessione Internet ora funziona come previsto. [NDW-758]

La funzione di selezionare e deselezionare gli host in Host traffic monitor è migliorata. [NDW-991]

Ports and VLANs settings ora sono correttamente bloccati sugli extender acquisiti dal sistema Wi‑Fi. [NDW-989]

L'evidenziazione del fuso orario selezionato è stata risolta. [#3644]

Corretto lo stato

undefineddella connessione Extender nella vista del Sistema Wi‑Fi. [NDW-1015]La Pianificazione dell'accesso a internet per l'host ora può essere modificata anche quando è bloccata manualmente nell'Interfaccia web. [NDMS-753]

L'impostazione del Limite di velocità e la casella Asimmetrica per i dispositivi non registrati ora viene salvata correttamente. [NDW-1020]

Risolto calcolo errato del pool DHCP e assegnazione del Server DHCP per i segmenti appena creati. [NDW-1017]

L'impostazione utilizza NAT per la pagina Segmento è ora salvata correttamente. [NDW-1018]

KeeneticOS 3.4.3

27/5/2020

Nuovo

Viene implementata la nuova modalità WPA3-PSK Fast Transition (FT-SAE). [NDMS-670, NDW-929]

È implementato lo storage cache Pairwise Master Key (PMK) indipendente per Fast Transition e WPA3.

Migliorato

La compatibilità del server VPN SSTP con l'applicazione AnyVPN SSTP Connector è stata migliorata. [NDMS-697]

Risolto

Il processo di re-key Group Temporal Key (GTK) per i client Wi‑Fi con transizione FT è stato corretto. [NDMS-709]

L'overflow dell'archiviazione delle chiavi PMK-R1 della chiave master pairwise è stato risolto.

KeeneticOS 3.4.1

13/5/2020

Nuovo

Aggiunto il supporto IEEE 802.11h DFS (Dynamic Frequency Selection) per Sistema Wi-Fi mesh, per evitare interferenze con i sistemi radar satellitari e meteorologici che utilizzano la stessa banda di frequenza a 5 GHz. In caso di rilevamento di un segnale radar, il Keenetic agisce come Controller del sistema Wi‑Fi e passerà a un altro canale Wi‑Fi per tutti gli extender inclusi nel Sistema Wi-Fi. [NDMS-632]

Limite di velocità in upstream implementato per gli host registrati. [NDW-815]

Implementato PMF (Protected Management Frames) e WPA3-PSK/OWE (Opportunistic Wireless Encryption) per il client ISP wireless (WISP) che fornisce connessione wireless a Internet. [NDMS-498, NDMS-226]

Il componente di sistema server SSH di KeeneticOS ora supporta nuovi algoritmi di sicurezza moderni e robusti: crittografia simmetrica ChaCha20 e codice di autenticazione del messaggio Poli1305 attraverso crittografia a chiave pubblica ed25519. [NDMS-516, NDMS-517]

L'arresto del Collegamento backhaul per il controller del Sistema Wi‑Fi è ora disponibile. Aiuta a massimizzare le prestazioni del sistema Wi‑Fi se tutti i nodi sono collegati tramite connessione Ethernet cablata. Il comando CLI è riportato di seguito. [NDMS-314]

mws backhaul shutdown

Aggiunta la funzione di protezione DNS Rebinding per il servizio

dns-proxydi KeeneticOS. [NDMS-437][no] dns-proxy rebind-protect (strict | auto)auto— blocca gli indirizzi IP dei segmentisecurity-level private(predefinito);strict— blocca gli indirizzi IP dall'elenco: IANA IPv4 Special-Purpose Address Registry.

Implementata risposta

NOTIMPLaIQUERYper il serviziodns-proxydi KeeneticOS, il che significa erroreNon implementatoper le richieste DNS dai dispositivi di rete. Il metodoIQUERYper eseguire le ricerche DNS inverse è diventato obsoleto. [NDMS-465]

Migliorato

Protezione rebind

dns-proxydisabilitata per l'indirizzo IP di loopback127.0.0.1poiché causava il fallimento di alcune applicazioni mobili. [NDMS-688]Protezione rebind

dns-proxydisabilitata per il dominioplex.direct, per garantire il corretto funzionamento dell'applicazione Plex. [NDMS-696]La pagina Elenco dispositivi ora mostra il numero della porta Ethernet per i dispositivi cablati. [NDW-829]

Le informazioni sul Gateway e Server DNS sono state aggiunte alla pagina Pannello di controllo del sistema nella modalità extender. [NDW-872]

Aggiornato all'ultima versione della libreria OpenSSL 1.1.1g, che risolve il problema di vulnerabilità CVE-2020-1967 .

Aggiornato all'ultima versione della libreria OpenSSL 1.1.1f, che risolve il problema di vulnerabilità CVE-2020-1967.

Numerosi miglioramenti all'algoritmo di controllo della disponibilità di Internet: [NDMS-600]

Ridotto il numero di connessioni simultanee per conservare le risorse di rete, sia su server Keenetic che esterni;

Abilitato il polling sequenziale dei server di test, invece del polling simultaneo;

Abilitato l'intervallo di polling dinamico tra i controlli per l'accesso a Internet.

Aggiunta la protezone dalla vulnerabilità KrØØk/CVE-2019-15126 contro la decrittografia del traffico Wi‑Fi WPA2. [NDMS-589]

Aggiunta randomizzazione per la porta di origine della connessione VPN L2TP/IPsec, per ridurre i tempi di riconnessione. [NDMS-483]

Aggiornamento all'ultima versione della libreria OpenSSL 1.1.1e, che risolve il problema di vulnerabilità CVE-2019-1551.

Implementato un filtraggio avanzato del traffico host basato sull'indirizzo MAC address, per ridurre i tempi di rilevamento nella pagina Liste dei dispositivi dell' Interfaccia Web e impedire ai dispositivi con accesso bloccato a Internet qualsiasi transazione in uscita. [NDMS-585, NDMS-586]

Implementata una nuova funzionalità per il servizio

ping-check, che consente di riavviare un'interfaccia specificata manualmente. [NDMS-569]interface {name} ping-check restart [interface]— abilitato il riavvio{interface}. Opzionale{name}l'argomento viene omesso (con conseguente riavvio della stessa interfaccia) per impostazione predefinita;ping-check {name} restart-interface— la sintassi precedente è diventata obsoleta.

L'MTU predefinito come dimensione Maximum transmission unit per le connessioni VPN WireGuard® è impostata su 1324 byte per ottimizzare il trasferimento di dati attraverso reti esterne. [NDMS-486]

Il servizio di KeeneticOS

internet-checkeraggiunge l'esame del captive portal per un rilevamento affidabile della disponibilità di Internet. [NDMS-553]L'eccessiva registrazione dell'handshake WireGuard® è stata ridotta per risparmiare spazio per messaggi utili nel Registro di sistema. [NDMS-555]

La nuova opzione di configurazione

upstream-rateconsente una limitazione della velocità di accesso a Internet asimmetrica nella direzione di upload per qualsiasi datointerface/host/unknown-host. [NDMS-512]interface traffic-shape rate {rate} [asymmetric {upstream-rate}]ip traffic-shape host {mac} rate {rate} [asymmetric {upstream-rate}]ip traffic-shape unknown-host rate {rate} [asymmetric {upstream-rate}]

Migliorata l'accelerazione hardware di

3des-sha256-dh-group-14in entrambe le fasi della connessione IPsec per il componente VPN IPSec.

Risolto

Risolto funzionamento dell'Editor di pianificazione nei browser mobili. [NDW-738]

Risolto il problema con il funzionamento dell'interruttore a levetta per il componente Cloud privato nel riquadro Applicazioni del cruscotto. [NDW-885]

L'utente ora può annullare e cancellare la configurazione del Limite di velocità dell'host per il Dispositivi registrati nella pagina Elenchi di dispositivi. [NDW-869]

La disponibilità di Internet e il controllo degli aggiornamenti del firmware ora funzionano correttamente quando il servizio AdGuard DNS è attivo nella pagina Sicurezza su Internet. [NDMS-648]

Rimossa l'opzione del kernel

CONFIG_COMPACTIONper migliorare le operazioni di memoria all'interno del gestore della coda delle attività con carichi pesanti. [NDMS-423]

Risolto il prolungato tempo di riconnessione per i collegamenti di backhaul tra i nodi del sistema Wi‑Fi. [NDMS-612]

Salvataggio configurazione con attivato Modalità: eco ICMP (ping) per la sezione Verifica la disponibilità di Internet (Ping Check) sull'interfaccia Web ora funziona correttamente. [NDW-780]

Risolto

SSL_read() failednon riuscito sugli extender di sistema Wi‑Fi interessati dall'utilizzo della libreria OpenSSL.

Rimossa la rekey forzata IPsec ogni 20 GByte di traffico trasferito, per migliorare la stabilità dei tunnel VPN ad alto carico. [NDMS-483]

Comunicazione client-client ripristinata tra client VPN di diversi server VPN di KeeneticOS, ad esempio PPTP e L2TP/IPsec. [NDMS-588]

Contatore di traffico per i tunnel IPsec VPN in entrata e in uscita sulla pagina Monitoraggio del traffico host dell'Interfaccia web. [NDMS-228]

Gestione degli alias IP per IPIP (IP su IP) con protezione IPsec. [NDMS-590]

La connessione del tunnel VPN IPsec ora segue una pianificazione definita dall'utente. [NDMS-594]

Il collegamento alle note di rilascio di KeeneticOS è ora visibile nella sezione Aggiornamenti e opzioni dei componenti della pagina Impostazioni di sistema. [NDW-739]

Le schede Dispositivi non registrati e Traffico multicast del Monitoraggio del traffico host scomparivano all'aggiornamento della pagina. [NDW-632]

La Liste dei dispositivi è ora ripulita dagli host recuperati per errore dalle connessioni OpenVPN. [NDMS-567]

Disattivazione del servizio proxy IGMP sul

bridge interfacenella sezione rete Segmento nel caso in cui entrambi i multicast sorgente e client siano la stessa cosa Segmento. [NDMS-231]Ripristina i valori predefiniti della Fase 1 — IKE a vita e Fase 2 — SA (Security Association) a vita per L2TP/IPsec e IP virtuale Connessioni VPN quando vengono modificate altre impostazioni VPN. [NDMS-546]

La ragione del messaggio d'errore

lock precedence violation: IPV6_SUBNETSnel Registro di sistema.Analisi della maschera di rete nel comando ip nat. Ora è possibile utilizzare una breve notazione in IP network mask —

ip nat 192.168.1.0/24. [NDMS-552]Chiave privata la convalida nella sezione Impostazioni di connessione della VPN WireGuard®. [NDW-653]

DNS che rispondeva con indirizzo IP

0.0.0.0viene rimosso dall'elenco anti-rebind deldns-proxyservizio di KeeneticOS perché alcuni servizi di sicurezza Internet e di filtraggio dei contenuti supportati utilizzano tale indirizzo IP per filtrare i contenuti e i collegamenti multimediali bloccati . [NDMS-528]Aggiornato

pppdil daemon responsabile del protocollo Point-to-Point (PPP protocol) di KeeneticOS, che risolve la vulnerabilità CVE-2020-8597 .

Risolta comunicazione vocale RTP (Real-time Transport Protocol) unidirezionale per chiamate VoIP tramite tunnel VPN WireGuard. Ora entrambi gli abbonati possono ascoltarsi bene. [NDMS-503]

Corretto il calcolo del tempo di attività nel comando CLI

show ip hotspot. Il valore del tempo di attività ora si aggiorna correttamente per tutti i Dispositivi registrati. [NDMS-520]

Riparata la corruzzione della coda delle attività relativo all'opzione del kernel Linux

CONFIG_COMPACTION. La modifica evita il riavvio del sistema sotto il sovraccarico di sistema delle applicazioni che utilizzano l'archiviazione esterna, ad es Media server e Download station. [NDMS-423]Il tunnel VPN WireGuard® a volte non è stato in grado di riconnettersi, dopo il riavvio del sistema e in alcune altre circostanze. [NDMS-497]

Risolto il problema di convalida del campo Nome del sistema per impedire l'uso del simbolo

spazio. [NDW-620]Risolto il problema con l'opzione del proxy del nome di dominio KeenDNS per preservare l'Intestazione host HTTP. [NDMS-490]

L'esecuzione di Wireless ACL con regole negli extenders del Sistema Wi‑Fi ora funziona correttamente. [NDMS-398]

Un indirizzo IP statico configurato manualmente su un extender del Sistema Wi‑Fi non gli impedisce più di connettersi a Internet. [NDMS-89]

Risolta la visualizzazione dello Stato della connessione internet nella Pannello di controllo del sistema. [NDW-608]

L'autenticazione PEAP/MS-CHAPv2 ora funziona correttamente per le connessioni 802.1x. [NDMS-402]

Tempo di risposta dell'Interfaccia web accelerato quando migliaia di rotte dinamiche vengono caricate su sulla tabella di routing di KeeneticOS tramite i pacchetti di sistema OPKG (Open Package).

Aggiornato il servizio di sistema

mini_snmpdcon correzioni per la vulberabilità CVE-2020-6058,CVE-2020-6059,CVE-2020-6060.