KeeneticOS 3.6

KeeneticOS 3.6.12

21/10/2021

Risolto

Risolto uno sgradevole bug che causava l'arresto anomalo di KeeneticOS e il riavvio del dispositivo durante il controllo della disponibilità degli aggiornamenti in determinate condizioni. [NDM-1830]

KeeneticOS 3.6.11

01/09/2021

Risolto

Nessuna modifica per Keenetic Speedster (KN-3010).

KeeneticOS 3.6.10

20/07/2021

Nuovo

Nessuna modifica per Keenetic Speedster (KN-3010).

Risolto

Risolto il processo per l'accquisizione dell'Extender al Sistema Wi‑Fi Mesh in determinate condizioni. [NDM-1775]

KeeneticOS 3.6.9

08/07/2021

Migliorato

Distribuito un nuovo certificato di firma del firmware nell'infrastruttura cloud per rafforzare la sicurezza degli aggiornamenti di KeeneticOS. [SYS-314]

Risolto

Nessuna modifica per Keenetic Speedster (KN-3010).

KeeneticOS 3.6.8

28/06/2021

Nuovo

Nessuna modifica per Keenetic Speedster (KN-3010).

Migliorato

Aggiornato il demone

Curlalla versione7.77.0, che risolve le vulnerabilità CVE-2021-22897, CVE-2021-22898, CVE-2021-22901.

Risolto

Nessuna modifica per Keenetic Speedster (KN-3010).

KeeneticOS 3.6.6

27/05/2021

Migliorato

Risolta una raccolta di vulnerabilità di sicurezza chiamata FragAttacks (Attacchi di frammentazione e aggregazione). [SYS-276, SYS-277, SYS-278, SYS-280, SYS-282, SYS-283]

CVE-2020-24586 — attacco alla cache dei frammenti (non cancellando i frammenti dalla memoria durante la (ri)connessione a una rete).

CVE-2020-24587 — attacco a chiave mista (riassemblaggio di frammenti crittografati con chiavi diverse).

CVE-2020-24588 — attacco di aggregazione (che accetta frame A-MSDU non SPP).

CVE-2020-26139 — inoltro di frame EAPOL anche se il mittente non è ancora autenticato (dovrebbe interessare solo gli AP).

CVE-2020-26146 — riassemblaggio di frammenti crittografati con numeri di pacchetto non consecutivI.

CVE-2020-26147 — riassemblaggio di frammenti misti crittografati/testo in chiaro.

CVE-2020-26140 — accettazione di frame di dati in testo normale in una rete protetta.

Il problema di sicurezza CVE-2020-15078 del componente di sistema Client e server OpenVPN.

Risolto

Applicazione del criterio Sicurezza su internet dopo avere ristabilito una connessione PPPoE (PPP over Ethernet) a Internet. [NDMS-1420, NDMS-1485]

KeeneticOS 3.6.3

05/04/2021

Migliorato

Aggiornata all'ultima versione la libreria OpenSSL 1.1.1k, che risolve le vulnerabilità CVE-2021-3449, CVE-2021-3450.

Risolto

Nessuna modifica per Keenetic Speedster (KN-3010).

KeeneticOS 3.6.2

22/03/2021

Risolto

Nessuna modifica per Keenetic Speedster (KN-3010).

KeeneticOS 3.6.1

11/03/2021

Nuovo

Miglioramenti di sicurezza e compatibilità: L'autenticazione EAP-PEAP è stata implementata per entrambi i componenti server e client della VPN IKEv2, fornendo una compatibilità estesa e una maggiore sicurezza. [NDMS-1324]

La modalità

aes256-sha256-modp2048per la connessione IPsec è ora abilitata per una migliore compatibilità con il fornitore di servizi ProtonVPN. [NDMS-1004]

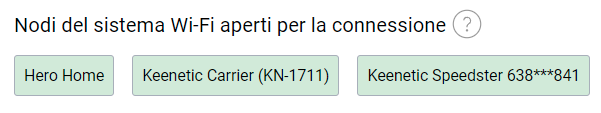

L'area di roaming per i client wireless ora può essere limitata. Per impostazione predefinita, tutti i client wireless possono effettuare il roaming tra tutti i nodi del sistema Wi‑Fi. Ciò potrebbe introdurre problemi con client wireless permanenti in dispositivi fissi connessi a Wi‑Fi come Smart TV. Il client permanente rimane connesso a un nodo distante quando c'è un nodo migliore nelle vicinanze. Ciò può influire gravemente sulle prestazioni del dispositivo stesso e della rete Wi‑Fi nel suo insieme. Per risolvere questo problema è ora possibile specificare per un particolare client wireless permanente l'elenco dei nodi del sistema Wi‑Fi che può connettere. L'impostazione è disponibile sia nella CLI che nell'interfaccia web sul Dispositivi Registrati sezione opzioni . [NDMS-1311]

mws zone {mac} {cid}— limiti di zona per il dispositivo con indirizzo MAC specifico ai nodi del sistema Wi‑Fi con cid specifico nella CLIo scegli i nodi del sistema Wi‑Fi che negheranno la connessione per un particolare dispositivo nell'interfaccia web

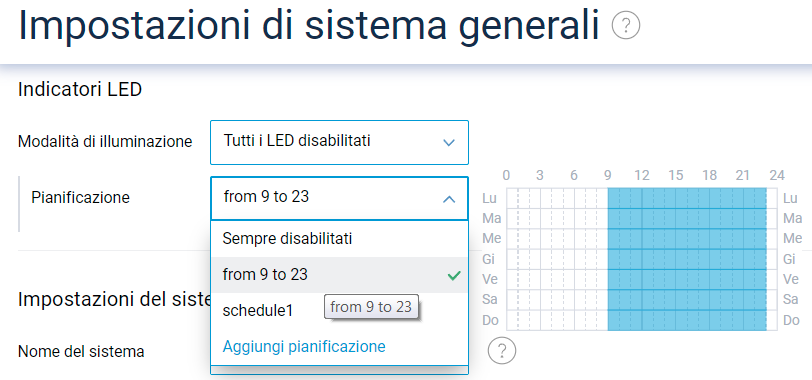

Se non vuoi che gli indicatori LED del tuo dispositivo funzionino giorno e notte, puoi utilizzare il nuovo pratico Indicatori LED che svolge una funzione di controllo ed è disponibile nella pagina Impostazioni di sistema generali dell'interfaccia web. Ti consente di impostare programmi operativi separati per gli indicatori LED sulla parte anteriore e posteriore del tuo dispositivo. [NDW-1700]

Il programma di spegnimento per gli indicatori LED ora è invertito. [NDMS-1265]

Non usare il comando obsoleto

system led shutdown {mode} schedule {schedule}.Invece, digita questi nuovi comandi nella CLI per applicare l'impostazione:

system led power schedule {schedule}— applicare il programma di accensione degli indicatori LEDsystem led power shutdown (front | back | all)— applicare la modalità di spegnimento degli indicatori LED

È stata aggiunta una nuova funzionalità per l'imposizione dell'intestazione HTTP. Può essere utilizzata quando non è possibile accedere in remoto all'applicazione Web nella rete domestica. [NDMS-1259]

Digita questo comando nella CLI per applicare il valore

force-hostdell'intestazione al dominio corrispondentenameip http proxy {name} force-host {force-host}

E' stata implementata la modalità di debug dell'elaborazione STP, che fornisce informazioni dettagliate sulle operazioni del sistema Wi‑Fi. Può essere richiesto dal supporto tecnico per ulteriori diagnosi. Non è necessario abilitarlo per le operazioni quotidiane. [NDMS-1204]

mws log stp {interface}— abilita il debug STP sul bridgeinterfaceno mws log stp {interface}— disabilita il debug STP sul bridgeinterface

Viene implementato un nuovo algoritmo di ripristino della connessione PPPoE. La serie di timeout multipli dei pacchetti PADO ora attiva l'azione di riavvio del collegamento sulla porta WAN Ethernet del dispositivo, ripristinando il corretto funzionamento della porta dell'apparecchiatura remota e accelerando il ripristino della connessione PPPoE. [NDMS-1179]

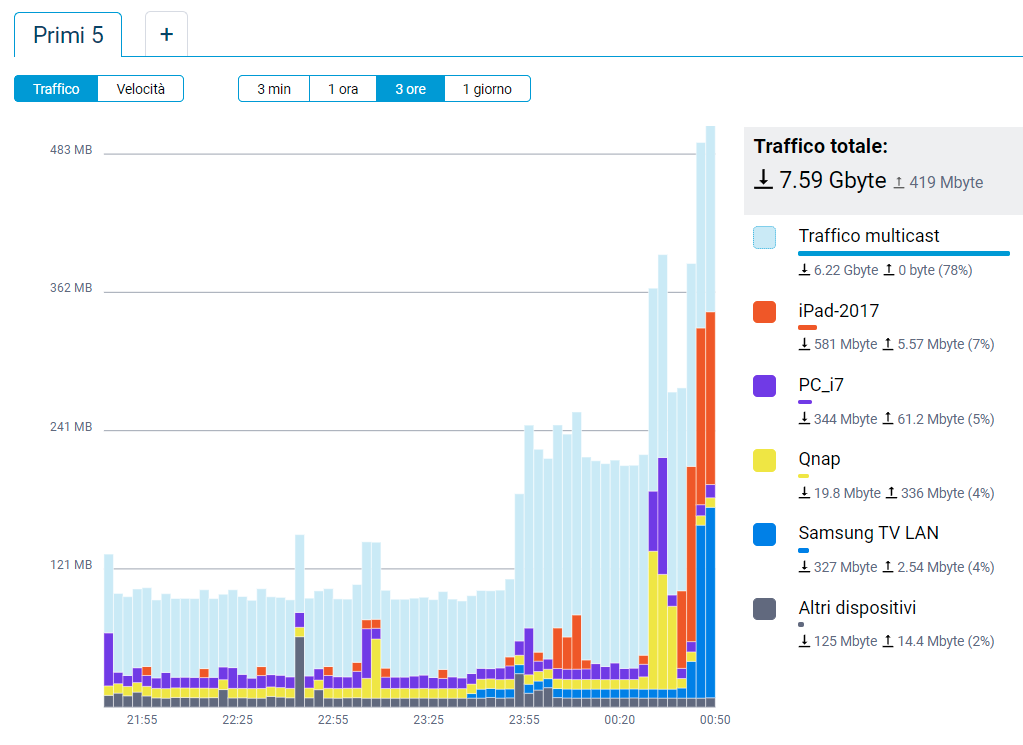

Nella pagina monitoraggio del traffico host è stato aggiunto un nuovo selettore per il monitoraggio della Velocità. Viene usato per osservare la velocità della connessione Internet per i tuoi client della rete locale in periodi di tempo specifici. [NDW-1580]

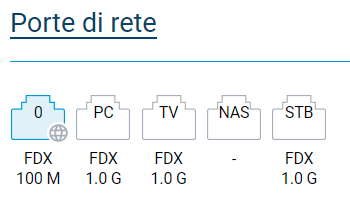

È possibile impostare la descrizione delle porte Ethernet del proprio dispositivo utilizzando il comando

interface {interface} description {description}nella CLI. Ora questa descrizione viene visualizzata all'interno delle icone della sezione Porte di rete nella pagina dell'interfaccia web Pannello di controllo del sistema. Se la descrizione è più lunga di quattro simboli, all'interno dell'icona vengono visualizzati solo i primi tre. Per visualizzare l'intera stringa, posizionare il cursore sull'icona della porta. [NDW-1594]

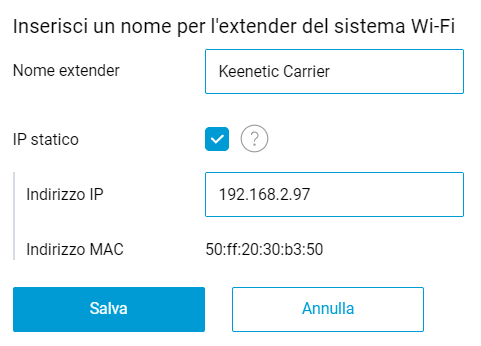

È ora possibile assegnare un indirizzo IP statico al dispositivo Extender nell'interfaccia web del dispositivo Controller. [NDW-1520]

Aprire impostazioni nodo di un particolare Extender nell'elenco dei Membri nella pagina del sistema Wi‑Fi e inserire l'indirizzo IP desiderato.

Nota

Se l'indirizzo IP statico è diverso dall'indirizzo attualmente utilizzato, sarà necessario riconnettersi o riavviare questo dispositivo Extender per applicare la nuova impostazione.

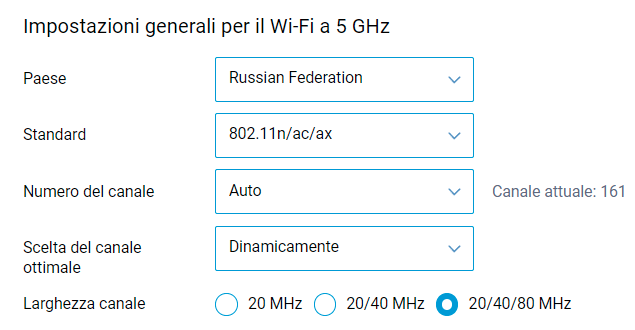

Le impostazioni Wi‑Fi avanzate dei nodi degli extender ora consentono la modifica Larghezza canale per interfacce radio condivise con connessioni di backhaul mesh. [NDW-1495]

I tunnel IKEv2 ora dispongono del supporto per l'opzione DHCP 249. Ciò fornisce l'impostazione delle route statiche lato server del tunnel ai client remoti nei pacchetti

DHCP INFORMper la configurazione automatica. [NDMS-686]

Implementato un nuovo algoritmo di scansione per l'ambiente wireless. Questo si avvia ogni volta che si aggiunge un nuovo Extender al sistema Wi‑Fi Mesh e consente a tutti i nodi di determinare i vicini appropriati per la connessione di backhaul wireless. [NDMS-1087]

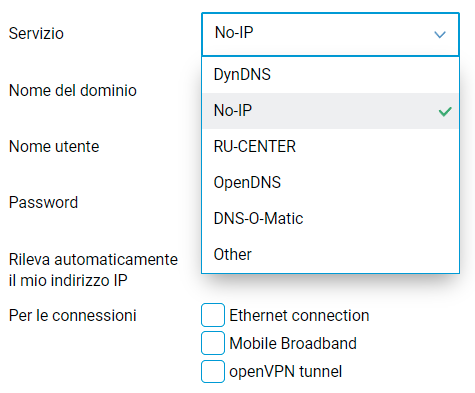

Se il tuo dispositivo ha un indirizzo IP pubblico, puoi accederci da remoto utilizzando un comodo nome di dominio statico registrato presso un fornitore DDNS. Sono ora supportati i fornitori DDNS OpenDNS e DNS-O-Matic. Le impostazioni sono disponibili all'interno della scheda DDNS sull'interfaccia web alla pagina Nome del dominio. [NDMS-1010]

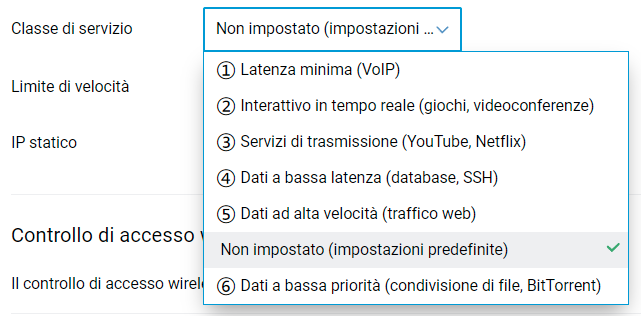

Il traffico Classe di servizio ora può essere applicato a un dispositivo registrato nell'interfaccia web. Definisce la priorità di elaborazione dei dati per il particolare dispositivo. Quando la connessione dell'ISP raggiunge il limite di utilizzo, la larghezza di banda richiesta viene assegnata per prima ai dispositivi con priorità più alta. Ad esempio, puoi applicare una classe di servizio con priorità più alta agli host che durante le chiamate vocali subiscono dei ritardi o o dei blocchi durante la visualizzazione di video online mentre un altro host sta scaricando file. [NDW-1347]

Nota

NB: L'impostazione di priorità più alta ha un valore numerico più basso nel menù a tendina Classe di servizio.

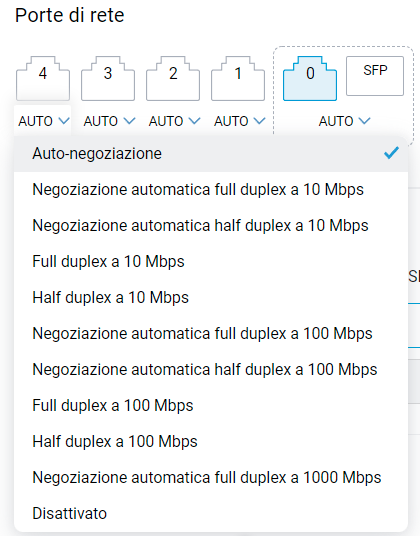

L'elenco delle impostazioni delle Porte di rete nell'interfaccia web è stato arricchito da ulteriori opzioni di negoziazione automatica che forniscono una migliore compatibilità. [NDW-1370]

Migliorato

Il

show ip name-servercomando CLI ora visualizza l'elenco dei server DNS da tutte le connessioni Internet, con la denominazione dell'interfaccia di sistema corrispondente. [NDMS-1415]

È stato migliorato l'algoritmo di selezione dinamica del miglior nodo di up-link per la connessione di backhaul wireless. Ora è più sensibile alle intensità del segnale di altri nodi del sistema Wi‑Fi Mesh, aumentando la larghezza di banda e la stabilità per le interconnessioni wireless. [NDMS-1411]

Il rilevamento dell'indirizzo IPv6 per gli host locali è stato migliorato. Il problema della perdita periodica della connessione a Internet sui dispositivi locali registrati che utilizzano l'indirizzamento IPv6 quando è abilitata l'impostazione severa Nessun accesso a internet sui Criteri di connessione per i dispositivi non registrati è stato risolto. [NDMS-433]

Viene implementato un nuovo pool per una migliore gestione delle chiavi PMK-R1. Questa modifica risolve la connessione instabile di alcuni client wireless che utilizzano la sicurezza WPA3 durante il roaming tra i nodi del sistema Wi‑Fi. Il meccanismo di transizione veloce e senza interruzioni, che migliora l'utilizzo delle applicazioni sensibili al ritardo e alla caduta dei pacchetti, è ora completamente disponibile per i client WPA3. [NDMS-1236, NDMS-1253, NDSM-1258, NDMS-1272].

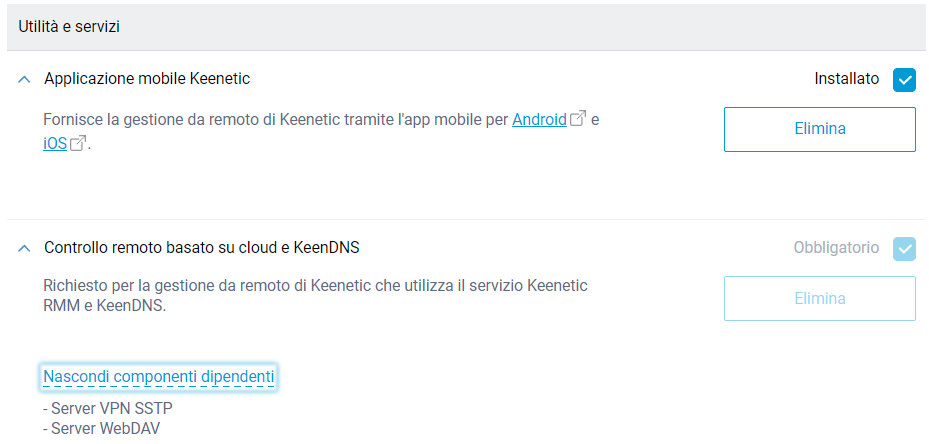

Per fornire un controllo più granulare delle funzionalità di KeeneticOS, abbiamo separato i componenti per l'Applicazione mobile Keenetic e il Controllo remoto basato su cloud e KeenDNS. Se l'applicazione mobile non viene utilizzata, il componente corrispondente può ora essere rimosso completamente da KeeneticOS. [NDMS-1174]

Sicurezza migliorata: la libreria OpenSSL è stata aggiornata alla versione 1.1.1i. Risolta la vulnerabilità CVE-2020-1971.

Gli extender del sistema Wi‑Fi mesh ora hanno indirizzi MAC locali univoci in ogni segmento di rete. Ciò migliora la stabilità operativa del sistema Wi‑Fi, soprattutto quando si collegano gli extender tramite switch Ethernet non gestiti. [NDMS-1083]

Impostazione del fuso orario migliorata: i dispositivi Extender ora applicano automaticamente l'impostazione del fuso orario propagata dal dispositivo Controller del sistema Wi‑Fi. Non è necessario impostare manualmente il fuso orario per nodo. [NDMS-1251]

La pagina Monitoraggio del traffico dell'host dell'interfaccia web ha ricevuto lievi miglioramenti. [NDW-1577]

La prima scheda mostra i Primi 5 dispositivi o tipologie di traffico a più alto consumo in diversi colori. L'ultimo elemento della lista, colorato in grigio, è la somma del traffico di tutti gli Altri dispositivi che in totale consumano meno di uno qualsiasi dei Primi 5. Il traffico multicast viene mostrato separatamente da questo elemento solo quando il suo valore diventa uno dei Primi 5. In caso contrario, è incluso nella voce Altri dispositivi. E' anche possibile aggiungere più schede per particolari dispositivi registrati della tua rete locale, per un monitoraggio dettagliato.

Il codice del protocollo IPsec è stato aggiornato per rimuovere elementi obsoleti e per ottimizzare l'ingombro, fornendo maggiore sicurezza, stabilità e compatibilità della connessione del tunnel. [NDMS-268]

L'algoritmo di selezione del percorso migliore per la connessione wireless di backhaul è stato migliorato, per il dispositivo Extender del sistema Wi‑Fi mesh. [NDMS-1120]

La funzionalità Protected Management Frames (PMF) è ora abilitata sulle interconnessioni di backhaul wireless dei nodi del sistema Wi‑Fi Mesh, migliorando la sicurezza della rete e la protezione contro gli attacchi di disconnessione da parte di intrusi. [NDMS-951]

Risolto

Un file di configurazione troppo grande, cioè con una dimensione superiore a 65639 byte non può essere scaricato o caricato correttamente sul dispositivo Keenetic. [NDMS-1455]

Il sistema Wi‑Fi Extenders con collegamenti di backhaul Wi‑Fi Mesh potrebbero non inoltrare correttamente il traffico dei client wireless o cablati in determinate condizioni. [NDMS-1175]

Il bug che non permetteva l'aggiunta del modulo Extender nel Sistema Wi‑Fi è stato risolto.

La visualizzazione dell'errore

force-host: not enough argumentsin fase di avvio è stata risolta. [NDMS-1259]

Apportato un miglioramento del roaming Wi‑Fi senza interruzioni: l'instabilità fast transition dei client wireless nel segmento Guest è stata risolta. Il problema ha interessato tutti i segmenti di rete con l'impostazione del livello di sicurezza

protected. [NDMS-1244]L'elaborazione STP è disabilitata per le interfacce OpenVPN ed EoIP incluse nel tipo di interfaccia Bridge. Questa modifica impedisce un comportamento instabile del sistema Wi‑Fi che provoca interruzioni delle connessioni del tunnel. [NDMS-986]

Il bug nell'elaborazione dei nomi di dominio è stato corretto. Ora i client della tua rete locale possono risolvere correttamente il nome a dominio del dispositivo Keenetic prenotato con il servizio KeenDNS. [NDMS-1250]

I client wireless, in roaming ai nodi di un sistema Wi‑Fi Mesh utilizzando un meccanismo di transizione rapida, potrebbero riscontrare problemi di connessione quando si verifica il rinnovo della GTK (Group Temporal Key). Un miglioramento, applicato alla procedura di re-keying GTK, ha risolto la stabilità della connessione per tali client, garantendo il roaming senza interruzioni. [NDMS-1205]

Apportate correzioni minori nell'aspetto dell'interfaccia della pagina web Liste dei dispositivi. [NDW-1477]