KeeneticOS 4.2

Информация о выпусках KeeneticOS для Keenetic Start (KN-1112) на Предварительном канале

Выпуски KeeneticOS в этом канале дают возможность одним из первых испытать последние обновления, улучшения производительности и новые функции с минимальным риском. Как правило, обновления происходят каждые две недели, а существенные изменения — примерно каждые два месяца. Релизы здесь обычно более чем на месяц опережают публикацию для широкой аудитории на Основном канале.

На данный момент поддержка Keenetic Start (KN-1112) осуществляется в рамках периода Стандартных обновлений, он регулярно получает актуальное программное обеспечение, включая улучшения безопасности, новые функции, усовершенствования операционной системы и исправления ошибок.

Что нового?

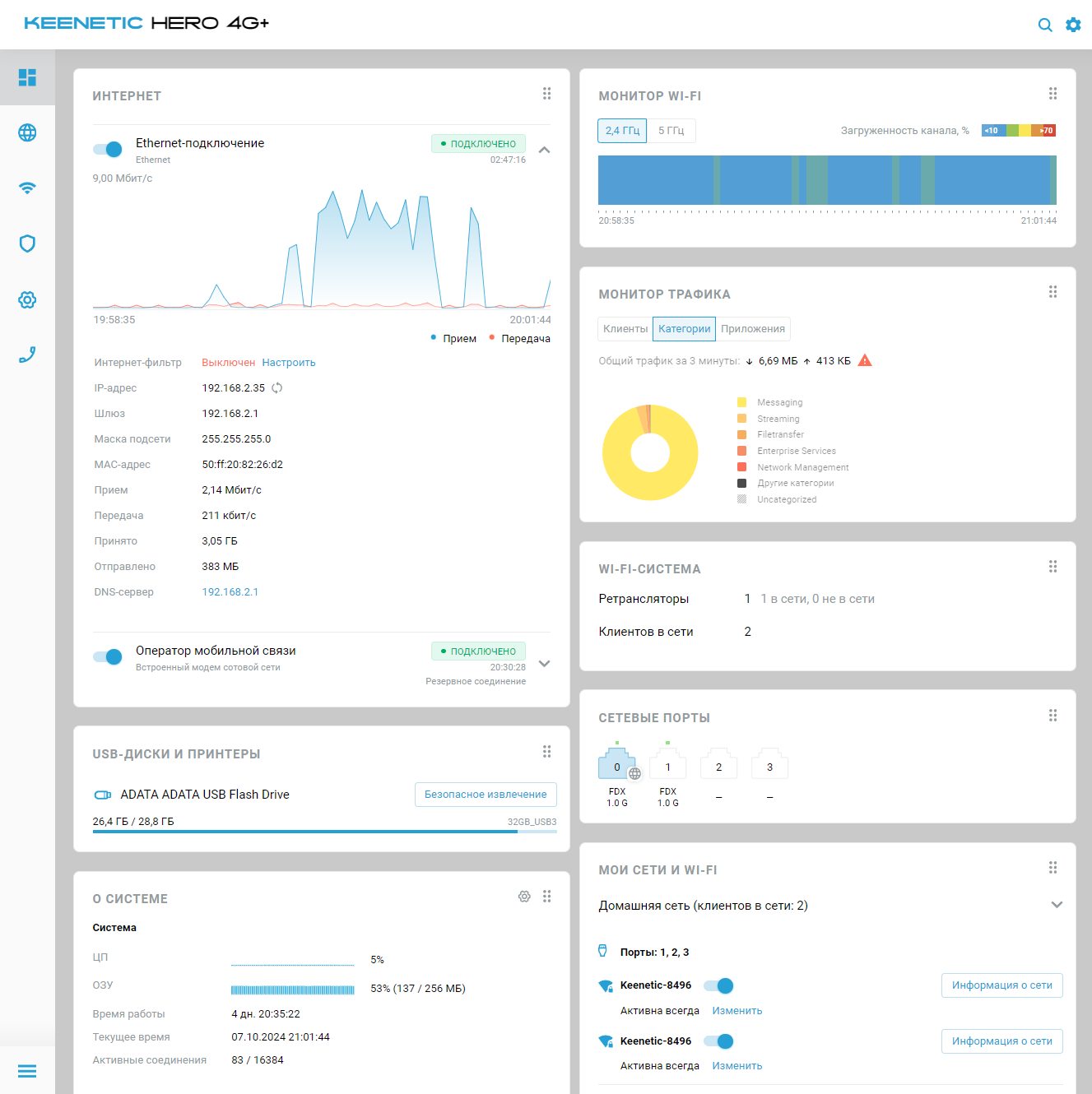

Представляем выпуск KeeneticOS версии 4.2! Как обычно, мы внесли несколько улучшений производительности и исправили ошибки, но основное внимание в этом обновлении уделено внедрению нового веб-конфигуратора и дальнейшему улучшению поддержки протокола IPv6 в различных сервисах KeeneticOS.

Новый веб-конфигуратор имеет обновленный вид, с возможностью выбора темной и светлой темы, а также тщательно подобранные улучшения и удобства использования. Мы перешли на обновленный фреймворк, который поддерживает современные средства безопасности.

Теперь можно обновить KeeneticOS на всех устройствах в Wi-Fi-системе одним нажатием кнопки. Кроме того, Функция автообновления автоматически управляет обновлениями подключенных ретрансляторов в соответствии с расписанием основного роутера.

Клиенты, подключающиеся к Домашнему сегменту сети, теперь по умолчанию автоматически регистрируются, что повышает безопасность и простоту управления.

Новая опция Политика сегмента по умолчанию улучшает управление доступом в Интернет для сетевых клиентов. По умолчанию зарегистрированный клиент будет следовать политике подключения, связанной с сегментом сети, к которому он подключается. Например, вы можете настроить отдельную сеть Wi-Fi дома с тем же именем, что и ваша офисная сеть, и направить ее трафик на VPN-подключение к вашему офису. Затем, работая из дома, просто переключитесь на офисную сеть Wi-Fi, чтобы немедленно телепортироваться.

Добавлен новый сервер и клиент OpenConnect VPN. Подключайте сети или получайте удаленный доступ к своей сети с помощью бесплатных приложений, доступных для Android или iOS.

Мы ценим вашу поддержку и участие в нашем сообществе. Ваши ценные отзывы помогают нам постоянно улучшать интернет-центры Keenetic. Если у вас есть какие-либо вопросы, вы хотите обсудить бета-версию, сообщить о проблемах или связаться с нашей командой разработчиков, посетите наш Форум. Благодарим вас за выбор интернет-центра Keenetic!

KeeneticOS 4.2.5

20/12/2024

Исправления

Следующие исправления были применены к Веб-конфигуратору.

Исправлена ошибка, из-за которой отображались неподдерживаемые OPKG настройки для устройств без USB-порта. [NWI-3994] [Обсуждение на форуме]

Исправлена проблема с потерей управления при смене SSID в Домашнем сегменте на беспроводном ретрансляторе. [NWI-3983]

Исправлен ввод поля Код 2FA в окне Учетная запись NextDNS. [NWI-3925] [Обсуждение на форуме]

Исправлены пробелы в ссылках на статьи базы знаний. [NWI-3929] [Обсуждение на форуме]

Исправлена видимость значка «закрыть» во всплывающих уведомлениях. [NWI-3946] [Обсуждение на форуме]

Исправлено отображение информации на круговых диаграммах при наведении на них курсора на странице Монитор трафика. [NWI-3947]

Исправлена проблема с перезагрузкой, вызванная переполнением списка MAC-адресов функции Контроль доступа Wi-Fi в режиме белого списка. [SYS-1253]

Исправлено несоответствие данных приложения, которое вызывало проблемы на странице Анализатор трафика приложений. [NDM-3602] [Обсуждение на форуме]

Исправлен статус заблокированных клиентов с назначенной Политикой по умолчанию сегмента (

conform). [NDM-3607]Исправлена проблема, вызвавшая сообщение об ошибке

system failed [0xcffd0532], unable to write to control fileв Системном журнале. [NDM-3614] [Обсуждение на форуме]Исправлена ошибка, из-за которой Системный журнал показывал сообщение

there are errors in configпри работающем OpenConnect VPN-сервере. [NDM-3627] [Обсуждение на форуме]

KeeneticOS 4.2.4

10/12/2024

Исправления

Следующие исправления были применены к Веб-конфигуратору.

Исправлен выбор сетей с защитой WPA3 из списка доступных сетей на странице Wireless ISP. [NWI-3937]

Исправлен статус Приложения не установлены на странице Системный монитор. [NWI-3798]

Исправлено отображение подсказок на странице Монитор трафика в Веб-интерфейсе. [NWI-3894]

Исправлено отображение некоторых имен пользователей в настройках Учетные записи пользователей. [NWI-3898]

Исправлена сортировка колонки Время работы в таблице узлов Mesh Wi-Fi-системы. [NWI-3815]

Исправлено мерцание при загрузке страницы сегмента Домашняя сеть. [NWI-3820]

Исправлены заголовки разделов меню. [NWI-3824]

Исправлены подсказки на странице Монитор трафика в мобильной версии. [NWI-3825]

Исправлено автодополнение на странице

/webcliинтерфейса командной строки. [NWI-3791]Исправлено отображение длинных строк в результатах встроенного поиска. [NWI-3866]

Исправлен неверный тайм-аут в службе DNS-прокси при ожидании ответа от вышестоящего DNS-сервера при определенных условиях. [SYS-1245]

Исправлена ошибка, при которой WireGuard VPN пытался повторно подключиться после отключения базового интерфейса. [NDM-3560]

Клиенты VPN-сервера (PPTP, SSTP и OpenConnect) теперь будут получать доступ к Интернету в соответствии с политикой подключения локальной сети, к которой подключен сервер. [NDM-3563]

Исправлена проблема с неправильным счетчиком времени работы WireGuard VPN работы при определенных условиях. [NDM-3567] [Обсуждение на форуме]

KeeneticOS 4.2.3

12/11/2024

Новое

Добавлена возможность выбора канала обновления для Ретранслятора Wi-Fi-системы на Контроллере Wi-Fi-системы в Веб-конфигураторе. [NWI-3823]

Исправления

Исправлена ошибка в KeenDNS, связанная с доступом из Интернета к веб-приложениям с установленным параметром Нет доступа (

security-level private). [NDM-3479]Исправлена проблема с повторным подключением VPN-клиента OpenConnect, когда удаленный VPN-сервер OpenConnect перезапускается. [NDM-3532]

Следующие исправления были применены к Веб-конфигуратору.

Исправлена проблема, связанная с невозможностью управления карточками Системного монитора на экранах мобильных устройств. [NWI-3865]

Оптимизирована внутренняя логика для окна Системный журнал. [NWI-3813]

Исправлено отображение подсказки для поля Постоянный IP-адрес. [NWI-3818]

Исправлено поведение селектора режима просмотра на странице Приложения. [NWI-3827]

Исправлены JS-ошибки на странице Общие настройки системы. [NWI-3840]

KeeneticOS 4.2.2

28/10/2024

Новое

Новые опции были реализованы в Веб-конфигураторе.

Для окна Расположение плиток добавлена кнопка Сброс, чтобы можно было восстановить исходный порядок плиток. [NWI-3702]

Все точки доступа Wi-Fi в сегментах теперь отображаются на странице Системного монитора. [NWI-3743] [Обсуждение на форуме]

Улучшения

Следующие улучшения были применены к Веб-конфигуратору.

Улучшена фильтрация для таблицы Активных соединений. [NWI-3703] [Обсуждение на форуме]

Изменены цвета на диаграмме Монитор трафика для лучшей наглядности и контрастности. [NWI-3699]

Максимальная длина поля Имя пользователя для Прокси-подключений увеличена до 128 символов. [NDM-3512]

Сервис DDNS теперь пытается повторно обновить разрешение Доменного имени через 30 секунд после неудачной попытки. [NDM-3513] [Обсуждение на форуме]

Включена многоадресная рассылка LLDP-сообщений в дополнение к широковещательным для улучшения совместимости с управляемыми коммутаторами Ethernet. [SYS-1214]

Исправления

Следующие исправления были применены к Веб-конфигуратору.

Исправлено расположение ссылки Другие возможности управления на мобильных устройствах. [NWI-3722] [Обсуждение на форуме]

Исправлены подсказки для кнопок включения\отключения Wi-Fi на ретрансляторах Mesh Wi-Fi-системы. [NWI-3763] [Обсуждение на форуме]

Исправлен цвет полосы прокрутки для Темного стиля оформления. [NWI-3764] [Обсуждение на форуме]

Исправлена прокрутка на мобильных устройствах. [NWI-3768] [Обсуждение на форуме]

Исправлены условия доступности для раздела Приложения. [NWI-3770] [Обсуждение на форуме]

Исправлены ошибки JS при открытой странице конфигурации сегмента. [NWI-3779] [Обсуждение на форуме]

Исправлены переносы строк при раскрытии меню. [NWI-3780] [Обсуждение на форуме]

Исправлено размещение заголовка Управление полосой пропускания на странице Приоритеты подключений. [NWI-3781]

Исправлен цвет радиокнопок при выборе режима работы. [NWI-3714] [Обсуждение на форуме]

Исправлена настройка параметра Номер канала Wi-Fi и его уведомление при использовании подключения Wireless IPS (WISP). [NWI-3698] [Обсуждение на форуме]

Исправлен расчет Размера пула адресов DHCP. [NWI-3720] [Обсуждение на форуме]

Исправлен цвет рамки в разделе Порты и VLAN'ы при редактировании настроек. [NWI-3789]

Исправлено удаление DNS-сервера для VPN-подключения WireGuard. [NWI-3800]

Исправлено некорректное отображение параметров Аутентификация 802.1x без установленного компонента. [NWI-3822]

Исправлено подключение к удаленному NTP-серверу времени через IP-псевдоним. [NDM-3417]

Исправлена проблема, которая вызвала сообщение об ошибке

sent too big header while reading response header from upstreamв Системном журнале при доступе к веб-приложениям через KeenDNS. [NDM-3480]Решена проблема несовместимости software packet engine (

ppe software) с входящим трафиком, имеющим TTL 1. [NDM-3490]Исправлено некорректное удаление записи DNS-сервера (

ip name-server) с портом по умолчанию. [NDM-3493] [Обсуждение на форуме]Исправлен список подключений Ethernet. [NDM-3504] [Обсуждение на форуме]

Исправлена проблема, которая вызывала сообщение об ошибке

Bridge: wrong port indexв Системном журнале при отображении страницы Списка клиентов. [NDM-3514] [Обсуждение на форуме]Исправлено сохранение поля Адрес сервера с суффиксом «camouflage» в настройках клиента SSTP VPN. [NDM-3521]

Исправлена проблема, которая вызвала сообщение об ошибке

https-dns-proxy: curl needed more event than max connectionsв Системном журнале. [NDM-3523]

KeeneticOS 4.2.1

04/10/2024

Новое

Контроллер Mesh Wi-Fi-системы теперь может управлять каналом обновления KeeneticOS на ретрансляторах Wi-Fi-системы. [NDM-3419]

mws member {member} update channel {channel}— установить канал обновления{channel}KeeneticOS на ретрансляторе{member}

Исправления

Исправлена проблема с сохранением параметра

connect viaдля Wireguard®. [NDM-3467]Исправлена ошибка, из-за которой настройки открытой Wi-Fi сети (без защиты) становились недействительными после перезапуска устройства. [NDM-3485]

Следующие исправления были применены к Веб-конфигуратору нового поколения.

Исправлен статус флажка Использовать Syslog на странице Диагностика. [NWI-3689]

Удалена чрезмерная прокрутка во вкладке Журнал перехода на странице Mesh Wi-Fi-система. [NWI-3694]

Исправлено сохранение параметра Разрешить WPS в настройках ретранслятора Wi-Fi-системы. [NWI-3697]

Исправлено автозаполнение в интерфейсе командной строки страницы Web CLI. [NWI-3715]

Исправлено мигание описания сегмента. [NWI-3716]

Исправлено отображение предупреждения об отключенном интерфейсе Wi-Fi на странице Монитор Wi-Fi. [NWI-3717]

Исправлено поведение всплывающей подсказки для портов на странице Системный монитор. [NWI-3727]

Исправлено отображение Ширины канала в настройках Wi-Fi. [NWI-3730]

Исправлены проблемы с компоновкой на широких экранах. [NWI-3731]

Исправлена ошибка, из-за которой Mesh Wi-Fi-системы не могла работать правильно с ретрансляторами, использующими KeeneticOS версии

3.7. [NDM-3491]Исправлена проблема с фильтрацией

communityдля протокола SNMPv1. [SYS-1203]

KeeneticOS 4.2 Beta 4

18/09/2024

Новое

Новые профили публичного DNS-резолвера от сервиса ControlD теперь доступны на странице Интернет-фильтры. [NDM-3452]

Реализован автономный режим для

Policy Table(таблицы маршрутизации), отключающий автоматическое добавление статических маршрутов в выбранную политику подключения. [NDM-3445]ip policy {name} standalone— включить автономныйstandaloneрежим для политики доступа{name}.

Клиентские соединения WireGuard теперь выбирают случайный порт прослушивания каждый раз при переподключении. [NDM-3469]

Исправления

Исправлена утечка памяти в приложении VirtualIP IPSec VPN-сервер. [NDM-3460]

Исправлена утечка DNS для пользовательских настроек Политики доступа. [NDM-3468]

Исправлено применение набора шифров Режима SA AEAD в Фазе 2 для IPsec-подключения сеть—сеть после перезагрузки устройства. [NDM-3470]

Следующие исправления были применены к Веб-конфигуратору нового поколения.

Исправлены визуальные проблемы вкладки Журнал переходов на странице Wi-Fi-система. [NWI-3658]

Заблокированы переключатели для точек доступа Wi-Fi на ретрансляторах в Mesh Wi-Fi-система. [NWI-3634]

Исправлен цветовой контраст системных уведомлений. [NWI-3667]

Исправлена горизонтальная прокрутка таблиц на мобильных экранах. [NWI-3683]

Исправлена ссылка в уведомлении У текущего пользователя не установлен пароль для открытия в той же вкладке. [NWI-3719]

Исправлены заголовки столбцов в таблице Открытые порты по UPnP. [NWI-3688]

Исправлено перекрытие раскрывающихся списков кнопками. [NWI-3721]

Добавлен выбор пользовательского порта в Адресе прокси-сервера для Прокси-подключения. [NWI-3713]

KeeneticOS 4.2 Beta 3

04/09/2024

Новое

Добавлена команда интерфейса командной строки (CLI) для отмены привязки DDNS-запросов от указанного интерфейса. [NDM-3420]

interface {name} dyndns nobind— отключить привязку DynDNS на интерфейсе{name}.

Реализована команда интерфейса командной строки (CLI) для включения отправки

client IDдля пира WireGuard-подключения. [NDM-3427]interface {name} wireguard peer {peer} client-id send {value}— установить параметр{client-id}в виде десятичного поля{value}трансформированного из требуемого шестнадцатеричного (hex) значения ID для пира{peer}Wireguard.

Добавлена команда интерфейса командной строки (CLI) для настройки значения

authgroupOpenConnect-подключения для обеспечения совместимости со сторонними устройствами. [NDM-3430]interface {name} openconnect authgroup {authgroup}— установить значение{authgroup}для использования с интерфейсом OpenConnect{name}.

При доступе к Интернету через туннель клиенты приложений VPN-сервер IKEv1/IPsec и VPN-сервер IKEv2/IPsec теперь следуют политике подключения, выбранной для привязанного сегмента сети. [NDM-3431]

Исправления

Восстановлена корректная работа ограничения доступа к my.keenetic.net из локальных сетевых сегментов, настроенных на запрет сервисов, размещенных на устройстве Keenetic. [NDM-3346]

Исправлено отображение переходов для клиентов Mesh Wi-Fi-системы между диапазонами в Журнале переходов. [NDM-3412]

Исправлено применение маршрутов, автоматически полученных по OpenVPN-подключению. [NDM-3415]

Исправлена утечка сокета в

nf_queue. [NDM-3428]Исправлен выбор подлежащего соединения для OpenConnect подключений. [NDM-3434]

Следующие исправления были применены к Веб-конфигуратору нового поколения.

Исправлены элементы, отображаемые в колонке IP-адрес назначения вкладки Активные соединения в меню Диагностика. [NWI-3633]

Исправлено отображение данных IP-адреса для карточки Мои сети и Wi-Fi на странице Системного монитора для ретрансляторов. [NWI-3636]

Исправлено отображение страницы Контроль доступа Wi-Fi для ретрансляторов. [NWI-3640]

Удалены ненужные сохранения макета карточек Системного монитора при входе пользователя в систему. [NWI-3635]

Исправлена валидация поля Адрес прокси-сервера для Прокси-подключения на странице Другие подключения, чтобы разрешить адрес

127.0.0.1для использования в качестве прокси-сервера. [NWI-3642]Исправлено отображение вкладок для лучшего соответствия экрану при низких разрешениях. [NWI-3393]

Исправлено положение полосы прокрутки меню на мобильных экранах. [NWI-3654]

Отключено свойство автоматического использования заглавных букв для полей ввода пользователя. [NWI-3655]

Добавлено отображение IP-адреса для OpenConnect VPN-подключения в подключенном состоянии. [NWI-3656]

Исправлена ссылка DNS-серверы на интернет карточке Системного монитора. [NWI-3660]

Исправлен импорт конфигурации WireGuard-подключения для игнорирования некорректных настроек параметра

PersistentKeepalive. [NWI-3659]Исправлена настройка Размера пакета для инструмента Проверки сетевого подключения на странице Диагностика. [NWI-3661]

Исправлена ширина баннеров уведомлений. [NWI-3662]

Исправлены переходы на страницу Параметры компонентов системы из карточки Приложений страницы Системного монитора. [NWI-3664]

Исправлено копирование в буфер обмена поля Открытый ключ в настройках WireGuard-подключения. [NWI-3666]

Исправлено ложное появление ошибки Новые маршруты не найдены при импорте сетевых маршрутов из файла. [NWI-3670]

KeeneticOS 4.2 Beta 2

08/08/2024

Улучшения

Контроллер Mesh Wi-Fi-системы теперь передает сегменты без точек доступа Wi-Fi на ретрансляторы. [NDM-3210]

Отключена поддержка DTLS (Datagram Transport Layer Security) для OpenConnect VPN-сервера в облачном режиме KeenDNS для улучшения совместимости с приложением VPN Client Pro. [NDM-3394]

Включено кэширование сохраненной конфигурации для улучшения времени отклика веб-конфигуратора и снижения нагрузки на процессор. [NWI-3643]

Исправления

Исправлена проблема, из-за которой статические настройки IPv6 DNS удалялись после запуска устройства. [NDM-3390]

Решена проблема, приводившая к нестабильному соединению между локальными и удаленными сетями в конфигурации с несколькими подсетями в IPsec-подключении сеть—сеть, защищенного в Фазе 1 с помощью IKEv1. [NDM-3381]

Исправлено отображение Журнала переходов для клиентов Mesh Wi-Fi-системы на мобильных устройствах. [NWI-3579]

KeeneticOS 4.2 Beta 1

24/07/2024

Новое

Представлен Веб-конфигуратор нового поколения в качестве стандартного пользовательского интерфейса для настройки и управления устройством Keenetic. [NDM-3378]

Теперь можно назначить Сетевые порты на Ретрансляторе Mesh Wi-Fi-системы любому настроенному сегменту сети с помощью интерфейса командной строки (CLI). Или вы можете отключить Сетевые порты по соображениям безопасности. [NDM-3162]

mws member {member} port {port} [no] access {interface}— назначить{port}на узле{member}в режиме access для{interface}сегмента;mws member {member} port {port} [no] disable— отключить{port}на узле{member}.

Улучшен программный механизм обработки пакетов, обеспечивающий ускорение трафика с заданными вручную параметрами TTL. [SYS-1157]

Реализована новая опция IntelliQoS, которая позволяет применить 802.1p Priority Code Point (PCP) для исходящих пакетов через интерфейс командной строки (CLI). [NDM-3318]

interface {name} vlan qos egress map {priority} {pcp}{priority}— номер приоритетной очереди NTCE; если значение равно0, все исходящие пакеты на интерфейсе будут получать назначенный PCP;{pcp}— установить новое значение 802.1p PCP.

Реализация ZeroTier-подключения теперь включает применение глобальных маршрутов и DNS-серверов, опубликованных на сетевом контроллере ZeroTier. [NDM-3319]

Добавлен режим

camouflageдля серверов и клиентов SSTP VPN и OpenConnect VPN, обеспечивающий дополнительную безопасность от удаленного сканирования доступных сервисов. [NDM-3257]oc-server camouflage— включить опциюcamouflageдля Сервера OpenConnect VPNsstp-server camouflage— включить опциюcamouflageдля Сервера SSTP VPN

Добавлен новый VPN-клиент OpenConnect в системных компонентах, позволяющий установить безопасное соединение с удаленным сервером через интерфейс командной строки (CLI). [NDM-3207]

Введено новое расширение

grepдля фильтрации вывода командыshowв CLI. [NDM-3075]grep [-A <n>] [-B <n>] [-C <n>] regex— обрезать вывод командыshowс использованием регулярного выраженияregex.-A— количество узлов XML, отображаемых после совпадения.-B— количество узлов XML, отображаемых перед совпадением.-C— отображаемая глубина кластера XML.

Например:

(config)>

show interface | grep addressInterface, name = "Home" address: 192.168.2.1 ipv6: Interface, name = "Guest" address: 10.1.30.1 ipv6: (config)>show system | grep cpuloadcpuload: 5

Реализована новая политика сегмента по умолчанию для хостов и включена по умолчанию. Зарегистрированные устройства с этой назначенной политикой будут следовать политике по умолчанию для сегмента сети, к которому они подключаются. [NDM-2237]

ip hotspot host {MAC} conform— назначить хост с указанным{MAC}следовать политике подключения текущего сегмента.

Новая опция фильтрации приложений теперь доступна в службе Анализатор трафика приложений через интерфейс командной строки (CLI). Эта опция позволяет создать профиль фильтрации, добавить необходимые приложения, назначить хост или сегмент профилю фильтрации и включить расписание работы. [NDM-3069]

ntce filter profile {name} application {application}— добавить приложение в профиль.ntce filter profile {name} group {group}— добавить группу приложений в профиль.ntce filter profile {name} type {type}— установить тип профиля, который может бытьpermitилиdeny.ntce filter profile {name} description {description}— задать описание профиля.ntce filter profile {name} schedule {schedule}— установить расписание профиля.ntce filter assign host {host} {profile}— назначить профиль зарегистрированному хосту (MAC-адрес).ntce filter assign interface {interface} {profile}— назначить профиль интерфейсу.

Реализована новая опция автоматической регистрации хостов в Домашнем сегменте (включена по умолчанию). Вы можете отключить это поведение с помощью интерфейса командной строки (CLI). [NDM-3101]

ip hotspot auto-register disable— отключить автоматическую регистрацию хоста для Домашнего сегмента.

Добавлен новый компонент VPN-сервер OpenConnect, обеспечивающий удаленное подключение SSL VPN к интернет-центру. [NDM-3141]

oc-server interface {interface}— привязать сервер OpenConnect к интерфейсу.oc-server pool-range {begin} {size}— установить пул адресов OpenConnect.oc-server static-ip {name} {address}— установить статический IP-адрес для пользователя.oc-server mtu {mtu}— установить MTU сервера OpenConnect.oc-server multi-login— разрешить несколько подключений с одной и той же учетной записью пользователя.ip nat oc— включить NAT для клиентов OpenConnect.service oc-server— включить сервис OpenConnect.

Улучшения

Реализована динамическая регулировка размера таблицы с помощью параметра

nf_conntrack_maxдля программного ускорителяsoftware ppe(Packet Processing Engine), когда пользователь меняет максимальное количество сессий NAT через интерфейс командной строки (CLI). [NDM-3344]

Для Службы SNTP добавлена поддержка значений

Reference IdentifierиReference Timestampна основе RFC4330 в ответах SNTP. [NDM-3368]

Библиотека OpenSSL переведена на другую ветку с версией

3.0.13. [SYS-1152]Повышена надежность кэша серверов DNS over TLS и DNS over HTTPS. [NDM-3320]

Клиенты VPN-сервера (PPTP, SSTP и OpenConnect) теперь получают доступ к Интернету в соответствии с Политикой доступа локальной сети, к которой привязан сервер. [NDM-3295]

Реализация серверов IKEv1/IKEv2 IPsec VPN теперь позволяет избежать конфликтов IP-адресов с другими интерфейсами. [NDM-3250]

Улучшено обнаружение хоста с помощью

EchoReqв протоколеICMPv6для обеспечения корректной работы правил переадресации портов для протокола IPv6. [NDM-3265]Фаза 2 туннеля IPsec site-to-site теперь поддерживает алгоритм SHA512 HMAC. [NDM-3269]

crypto ipsec transform-set {name} hmac esp-sha512-hmac— включить алгоритмesp-sha512-hmacдля набора трансформации{name}

Добавлена информация MAC-адрес и время регистрации к именам устройств, зарегистрированных автоматически. Это поможет вам легче идентифицировать и отслеживать устройства в вашей сети. [NDM-3253]

Реализован режим

aggressiveдля клиента IKEv1 в интерфейсе командной строки (CLI) для совместимости с серверами VPN (IPsec), работающими на маршрутизаторах Fritz!Box. [NDM-3227]interface {name} ipsec aggressive— установить режимaggressiveФазы 1 для VPN-подключения{name}

Добавлена новая настройка тайм-аута чтения/отправки времени сеанса для Веб-приложений прокси-службы KeenDNS, через интерфейс командной строки (CLI). [NDM-3157]

ip http proxy {name} timeout {timeout}— установить{timeout}для KeenDNS{name}прокси.

Параметры advanced security configuration (ASC) для WireGuard теперь доступны в интерфейсе командной строки (CLI). [NDM-3202]

interface {name} wireguard asc {jc} {jmin} {jmax} {s1} {s2} {h1} {h2} {h3} {h4}— установить дополнительные параметры ASC для WireGuard{name}туннеля.

Отключение правил Переадресации портов (

ip static) теперь запускает принудительное удаление соответствующих активных сессий. [NDM-3067]Реализованы новые возможности сохранения заголовков Referer и Origin для Веб-приложений прокси-сервиса KeenDNS в интерфейсе командной строки (CLI). [NDM-3089]

ip http proxy {name} preserve-referer— сохранить заголовок Referer для{name}правила веб-прокси.ip http proxy {name} preserve-origin— сохранить заголовок Origin для{name}правила веб-прокси.

Системный компонент Монитор NetFlow теперь может собирать информацию о трафике IPv6 и отслеживать сетевые потоки. [NDM-3109]

Включено расширение

MOBIKE(RFC 4555) для VPN-сервера IKEv2/IPsec и клиента IKEv2. [NDM-3164]

Исправления

Исправлено некорректное применение правила фильтрации DNS-запросов для локальных адресов IPv6, возникавшее при определенных условиях. [NDM-3379]

Исправлена проблема, из-за которой номер канала неправильно отображался нулевым при подключении через Wireless ISP (WISP). [SYS-1171]

Исправлено использование подключения PPTP VPN на резервном соединении после восстановления основного соединения. [NDM-3376]

Исправлена проблема, из-за которой появлялось сообщение об ошибке

OpenVPN: Connection reset, restartingв Системном журнале. [NDM-3355]

Исправлено анонсирование префикса ULA IPv6 (Unique local address) с некорректным битом

A. [NDM-3350]L2TP/IPsec VPN-клиент теперь использует произвольный исходный порт, чтобы избежать проблем с подключением, когда за NAT на вышестоящем маршрутизаторе устанавливается несколько VPN-подключений L2TP/IPsec. [NDM-3349]

Исправлен выбор наилучшего узла для беспроводного backhaul-подключения в Mesh Wi-Fi-системе. [SYS-1161]

Исправлен удаленный доступ через подключение IKEv2/IPsec VPN к узлу локальной сети, для которого настроено правило сопоставления SNAT. [NDM-3310]

Исправлена проверка Доменного имени DynDNS; теперь можно использовать только один домен. [NDM-3309]

Включены SNMP-репорты по OID

ifAdminStatusдля контроля рабочего состояния портов устройства с помощью стороннего ПО. [NDM-3296]

Исправлена передача IP-адреса источника в заголовке

X-Real-IPпри доступе к веб-приложению с помощью KeenDNS. [NDM-2214]Исправлен доступ к Веб-приложениям KeenDNS, настроенным с запрещенным удаленным доступом (

security-level private) из домашней сети. [NDM-3264]

Исправлено применение статических маршрутов IPv6 при повторном подключении связанного VPN-соединения после перезагрузки. [NDM-3248]

Исправлено применение правил Службы UPnP к клиентам, подключающимся к Интернету с помощью Приоритетов подключений с активным режимом Многопутевая передача. [NDM-3251]

Исправлен перехват DNS-запросов в дополнительных сегментах сети. [NDM-3228]

Исправлен приоритет пользовательских правил

ip staticнад правилами переадресации портов UPnP. [NDM-3078]Исправлен доступ к домашней сети для клиентов VPN-сервера L2TP/IPsec, когда правила

ip staticнастраиваются на IP-псевдонимах WAN. [NDM-3110]Исправлена привязка к WAN-адресу и входящий доступ к порту службы для подключения Клиента ZeroTier. [NDM-3216]

Исправлено отключение iOS клиента L2TP/IPsec при большой нагрузке. [NDM-3180]

Исправлен интернет-фильтр CloudFlare для правильной работы в сетях, не поддерживающих IPv6. [NDM-3163]

Исправлены проблемы с Переадресацией портов после рефакторинга кода Hotspot (

ip hostspot). [NDM-3127, NDM-3171]